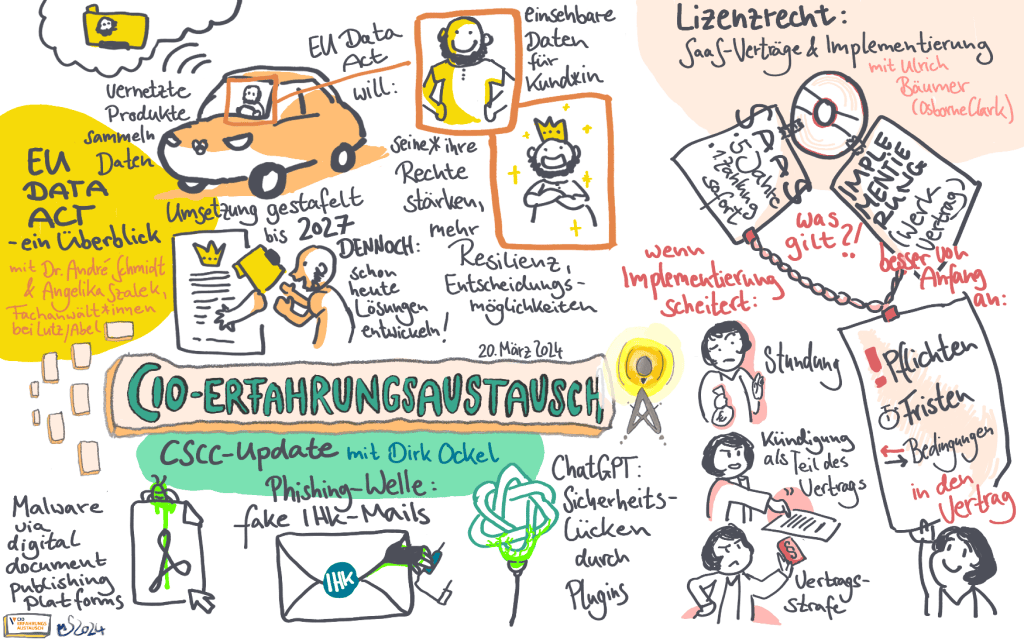

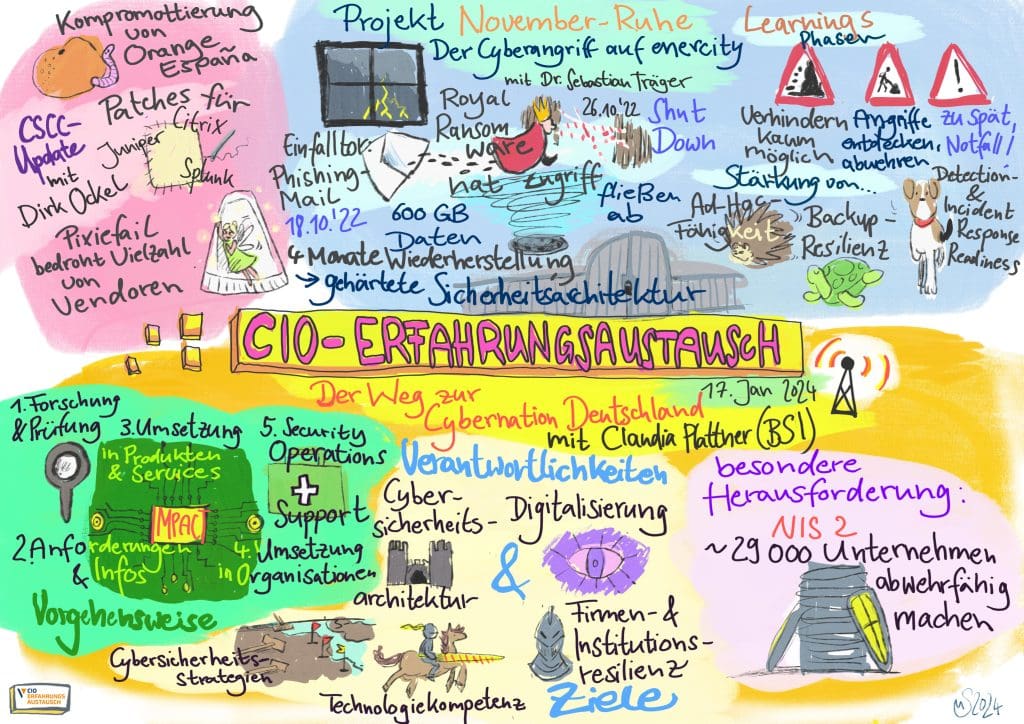

Im Security-Update des 61. CIO-Erfahrungsaustausch machte Dirk Ockel auf verschiedene Exploits und Sicherheitslücken aufmerksam. Darunter Ransomware-Angriffe (R!A!G!N!A!R! Locker) auf eine große amerikanische Reederei und eine gravierende Zero-Day Sicherheitslücke in macOS. Sie betrifft sämtliche macOS-Versionen und ermöglicht Remote-Angreifern die Ausführung von Schadcode.

BSI arbeitet mit Softwareherstellern

Im Zuge der weiteren Security-Diskussion berichtete ein Teilnehmer davon, dass das Bundesamt für Informationssicherheit (BSI) offenbar mit Softwareanbietern zusammenarbeite, um eine Software zu entwickeln, die den aktuellen Patchstand bei Anwenderunternehmen abfragen kann. Das, so der Teilnehmer weiter, deute darauf hin, dass das BSI den Kontrollkurs gegenüber Anwenderunternehmen verschärfe, aber weiterhin nicht auf die Hersteller einwirkt, qualitativ bessere Software zu produzieren.

Wer Menschen einzäunt, bekommt Schafe

Im WissensNugget erklärte Professor Ayelt Komus von der Hochschule Koblenz wie man zielführend mit dem Thema Priorisierung umgeht. Fazit: Bei der Priorisierung ist am wichtigsten, dass diskutiert wird, warum welches Projekt bedeutsam ist und welches nicht. Die Formalia, mit denen Priorisierung oft einhergeht, findet Komus eher einschränkend: „Wer Menschen einzäunt, bekommt Schafe.“

Verhältnis von Anwendern zu Microsoft

Dr. Pamela Herget-Wehlitz, frühere CIO von MTU Aero Engines und heute sehr aktive VOICE-Unterstützerin, fasste kurz die bisherigen Arbeiten des Verbandes zu einem Microsoft Positionspapier zusammen. In ihm will VOICE mit der sehr aktiven Hilfe seiner Mitglieder die Schmerzunkte benennen, die Anwenderunternehmen im Umgang mit Microsoft stören. Zurzeit listet das Papier über 100 dieser Punkte, die in dem Arbeitspapier in drei Kategorien zusammengefasst sind: Verbesserung der Kosteneffizienz auf Seiten der Anwender; das Life Cycle Management muss phasenübergreifend verbessert werden; die Interaktion mit Microsoft Sales und Support muss optimiert werden. Das Papier ist inzwischen so weit ausgearbeitet, dass demnächst ein Termin mit dem Top-Management von Microsoft Deutschland stattfindet. Dort wird VOICE mit Microsoft die Punkte ansprechen und auf konkrete Schritte hinarbeiten. Diese Initiative wird von den VOICE- Partnerverbänden in Belgien, Frankreich und den Niederlanden sehr aufmerksam verfolgt und begleitet.