Am 17. Dezember 2019 veröffentlichte Citrix mit CVE-2019-19781 eine Warnung über eine kritische Sicherheitslücke in den weit verbreiteten NetScaler-Systemen, die in tausenden Firmen als das zentrale Portal ins interne Netzwerk dienen. Diese Sicherheitslücke ermöglich das Ausführen von einzelnen Kommandos, das Ausführen einer Reverse Shell bis hin zur kompletten Übernahme inkl. Root-Rechten des kompromittierten NetScalers und letztendlich Zugriffe auf nachgelagerte Serversysteme.

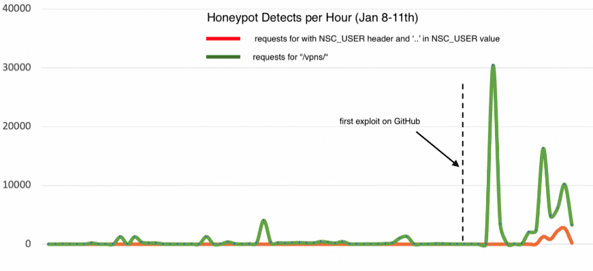

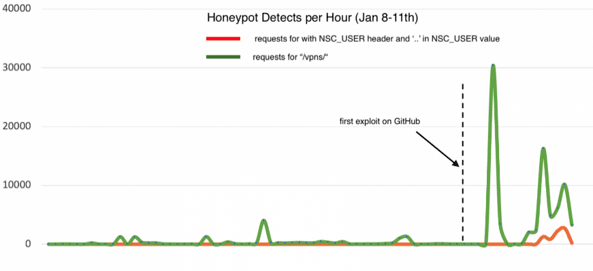

Das Vorhandensein einer derartigen Sicherheitslücke ist zwar kritisch. Publik verfügbare Skripte, die einfachst anzuwenden sind, machen diese jedoch besonders gefährlich. So führte die Veröffentlichung auf GitHub zu einem sprunghaften Anstieg von Scans betroffener Schwachstellen und löst letztendlich aktuell einen Wettlauf zwischen der Implementierung von Workarounds und Angriffen aus.

Am 13.1.2020 berichtete die Tagesschau darüber, womit die öffentliche Aufmerksamkeit für diese Lücke immens gesteigert wurde. Am 17.01 notierte Heise, dass die Sicherheitslücke immer weitere Kreise zieht.

Nicht nur Statistiken, vor allem aber auch die Erfahrungen von Experten in den letzten Tagen zeigen, dass die IT-Systeme von mehreren tausenden Firmen, darunter auch Betreiber hochkritischer IT-Infrastruktur, Angriffen ausgesetzt sind. – Oftmals ist dann zwar noch erkennbar, dass ein erfolgreicher Angriff erfolgt ist; wie weit die Ausmaße sind, ob ein Datenabfluss eigetreten ist oder andere IT-Systeme nachhaltig kompromittiert wurden, bleibt jedoch meist unklar und nur schwer nachvollziehbar. – So bleibt für viele Betroffene das ungute Gefühl.

Da Citrix aktuell noch die entsprechenden Patche entwickelt und diese voraussichtlich erst bis Ende Januar bereitstellt, bleibt auch trotz Workaround (CTX267679) noch ein mulmiges Gefühl. Dominik Meier, VOICE-Botschafter, der sich gerade in Orlando auf der Citrix Summit 2020 befindet, zeigt uns auf, dass die aktuelle Situation auch für Citrix eine deutliche Herausforderung darstellt. – Selbst wenn der aktuelle Workaround noch zeitig eingespielt worden ist, muss so potenziell davon ausgegangen werden, dass diese Systeme bereits unmerklich kompromittiert worden sind. Deshalb bedarf es nicht nur dem Einspielen des Workarounds, sondern auch im Nachgang einer gründlichen Sichtung des jeweiligen NetScalers.

Fragen zu diesem Thema beantworten Ihnen: Dominik Meier, VOICE-Botschafter, Tel: +49 171 8596 366 ; Mail: dominik.meier@voice-ev.org und Jane Döll, Complion, Tel: +49 151 18 05 80 11; Mail: voice-info@voice-ev.org